浅谈网站安全的重要性—利用伪静态禁止目录运行PHP

作者:狐灵科技 | 2020-03-31 17:18 |点击:

相信不少做网站的朋友在做网站后发现网站无缘无故的被黑了 排名也不好了 最重要的是 对用户体验来说也是伤害 用户访问你的网站 打开的确实一些不好的网站

搞得网站根本无法正常浏览,从百度搜索我们公司网址,直接被百度拦截,提示什么:百度网址安全中心提醒您:该页面可能存在违法信息!其实这种情况就是网站被黑,被劫持了

网站被黑都是什么原因造成的?

1、网站被挂木马。不法之徒通过手段拿到网站的后台,ftp等管理权限,在网站中隐蔽的位置植入恶意代码,当普通用户访问网站的时候,这些恶意代码也就是木马就会自动运行,从而导致访问者电脑中毒,密码等就会传送到挂木马的人手中;另外,假如网站被挂了木马,搜索引擎,杀毒软件以及浏览器会进行防御,如果发现网站挂马,就会出现安全提示,这对于网站管理员来讲,是极为不利的,会导致网站的流量骤减,甚至于网站被K。

2、网站域名被恶意泛解析。原理相同,如果黑客破解了网站管理员的域名管理权限,就有可能对网站进行恶意泛解析。

3、跳转。在被破解的网站中,加入js跳转代码,直接获取网站原先的正常流量。

4、百度快照劫持。黑客劫持快照在你不工作的时候进入你的网站的,一般是凌晨1点到5、6点这段时间。现在的高科技比较发达,他们有一定的方法来进入你的网站后台,把网站的mate标签和title找成他们网站相关的内容,再等到蜘蛛抓取之后到凌晨把原来的信息再换回来,这样神不知鬼不觉,你也不会很轻易的发现什么。因此,第二天的快照就会变成劫持者的网站,这就导致了你的快照被劫持。

所以为了避免网站被黑我们最好能对自己的网站关心点,及时发现及时处理。做好网站安全方面的防护,同时也希望广大站长朋友不要恶意去攻击他人的网站,因为大家都不容易!

有没有什么方法能有效避免网站攻击呢?

这里狐灵给大家分享一种利用伪静态禁止某个目录禁止运行PHP 虽然不能完全避免网站被黑 但还是多多少少有些用的

尽量选择linux环境的主机或者服务器

尽量选择最高PHP版本

虚拟主机尽量禁止不必要的环境参数和函数

利用伪静态功能禁止以下目录运行php脚本

linux主机的用户一般都是apache环境,使用 .htaccess 文件来设置,如果你网站根目录已经存在这个文件,那就复制一下代码添加进去

需要禁止那些文件夹 请自行更改设置

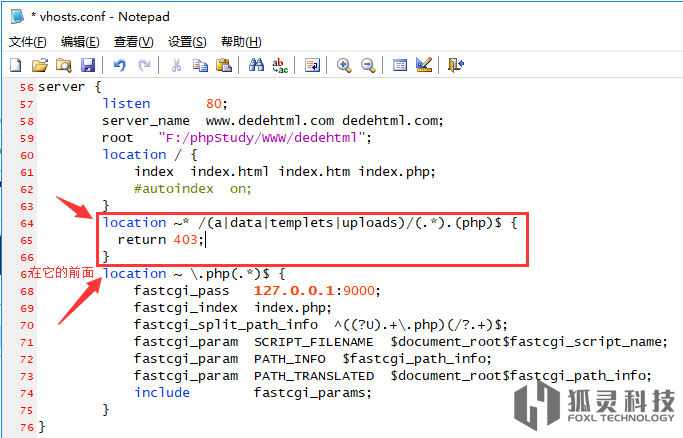

Nginx下禁止指定目录运行PHP脚本

注意:这段配置文件一定要放在 location ~ .php(.*)$ 的前面才可以生效,配置完后记得重启Nginx生效。

可以直接用这个

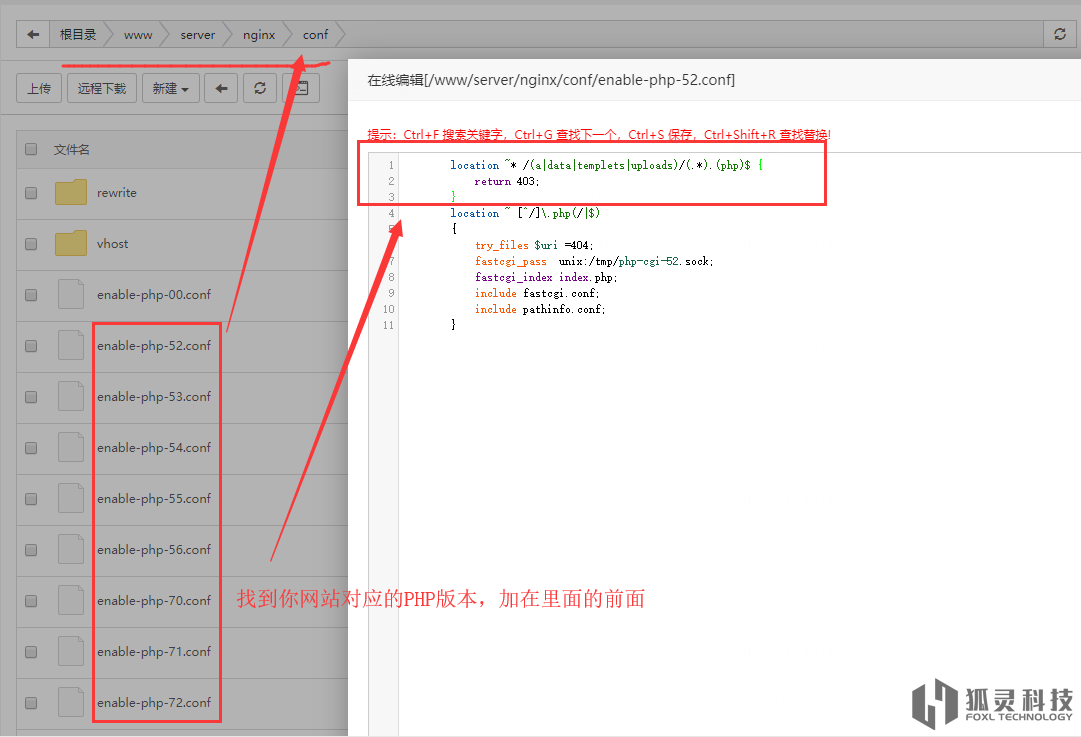

宝塔面板的小伙伴想要一次性给所有网站加这个的话,看下图操作

百度云Nginx虚拟主机,开启伪静态后,手动添加个 bcloud_nginx_user.conf 放网站根目录

windows主机的用户一般都是iis7、iis8环境,使用 web.config 文件来设置,请确认你的主机已经开启了伪静态而且网站根目录有 web.config 文件,有这个文件的可以复制以下代码添加到对应的rules内,没有这个文件的小伙伴可以下载下来放进去

以上就是 浅谈网站安全的重要性—利用伪静态禁止目录运行PHP